Francúzska národná agentúra pre bezpečnostné a informačné systémy (ANSSI) v pondelok varovala pred škodlivou aktivitou skupiny, ktorá zneužila softvér od spoločnosti Centreon.

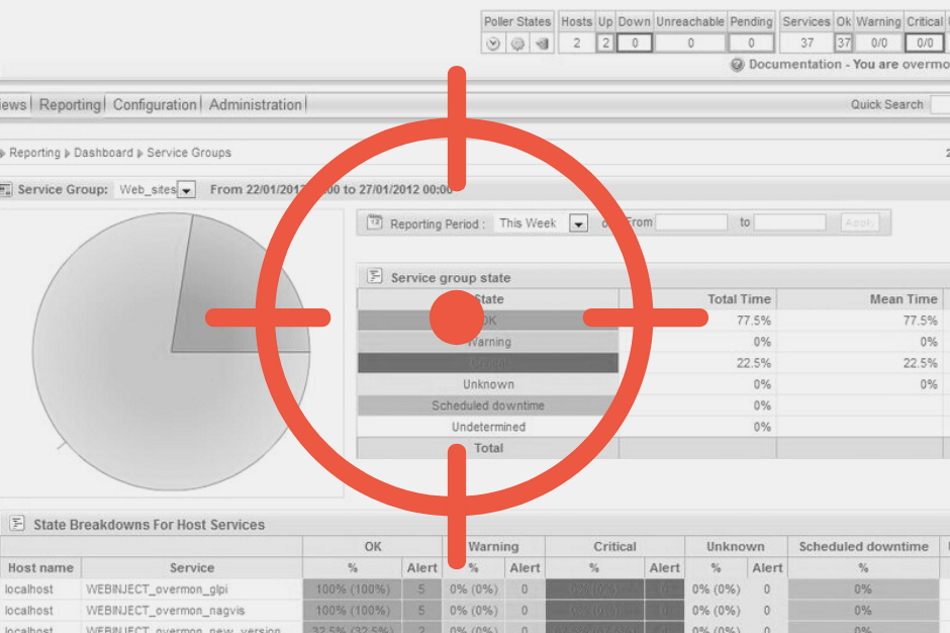

Vo svojej správe ukazuje konkrétne na ruskú hackerskú APT skupinu Sandworm. Cieľom kampane majú byť najmä spoločnosti poskytujúce webhosting, konkrétne ich servery využívajúce monitorovací nástroj Centreon. Medzi jeho zákazníkov sa radia napríklad Orange, OptiComm, Airbus či francúzske Ministerstvo spravodlivosti. Podľa doterajších informácií je kampaň aktívna už od konca roka 2017. V priebehu troch rokov sa jej maskovanie odhaliť nepodarilo. Spôsob hacknutia serverov nie je zatiaľ známy. Expertom sa ale podarilo odhaliť jednotlivé časti použitého malvéru. Jedným z nich sú verejne dostupné zadné vrátka PAS, druhým zas trojan Exaramel, ktorý odhalila spoločnosť ESET práve pri skúmaní predchádzajúcej aktivity skupiny Sandworm. Odhalené podobnosti by incident ešte nemuseli nutne spájať so skupinou Sandworm. Jednou z foriem krytia hackerských skupín je totiž používanie podobných škodlivých kódov ako ich „kolegovia“, vďaka čomu môžu zmiasť protistranu v stopovaní. Kľúčovou stopou sa ale v tejto kampani použitie C&C serverov, ktoré boli súčasťou predchádzajúcich aktivít Sandwormu. Zámer hackerských útokov ostáva takisto neznámy. Joe Slowik, výskumník bezpečnostnej firmy DomainTools, ktorý sa aktivitami Sandwormu zaoberá už roky, však dvíha varovný prst: Skutočnosť, že kampaň prebieha, je znepokojivá, pretože konečným cieľom väčšiny operácií Sandwormu je spôsobiť značné a rozsiahle škody. Mali by sme sa mať na pozore.

Zoznam obetí útokov je taktiež nateraz nešpecifikovaný. Spoločnosť Centreon však prehlásila, že napadnuté boli iba staršie verzie softvéru vydané pred rokom 2015. Komerční používatelia by tak nemali byť zasiahnutí, keďže tieto verzie využívajú najmä developeri pracujúci s otvorenými zdrojovými kódmi. Nasledujúca investigatíva sa tak bude zameriavať aj na potenciálne obete využívajúce neaktualizované verzie softvéru, ktoré boli voči útokom zraniteľné. AANSI vydal v tejto súvislosti viacero dokumentov, ktoré majú pre používateľov slúžiť ako mapa v snahe detegovať možné incidenty. Rady pre spoločnosti zahŕňajú vylepšené spravovanie opráv, obmedzenú závislosť na monitorovacích systémoch či posilnené zabezpečenie serverov. Sandworm je v kyberbezpečnostnom svete starým známym hráčom a stojí za viacerými významnými hackerskými počinmi. V roku 2016 bola skupina zodpovedná za útoky, ktoré zapríčinili výpadky prúdu na Ukrajine či narušili olympijské hry v Pjongčangu o dva roky neskôr. Stála takisto za zrodom najničivejšieho malvéru v histórii NotPetya.